Почему трафик, связанный с DNS, так велик, мой сервер взломан?

У меня есть VPS, и у меня есть несколько сайтов, обычно эти сайты редко посещаются, кроме меня, поэтому я шокирован одним фактом, что я посещаю портал провайдера VPS и обнаружил, что использовал огромное количество пропускной способности, что такое маленький сайт никогда бы не использовал.

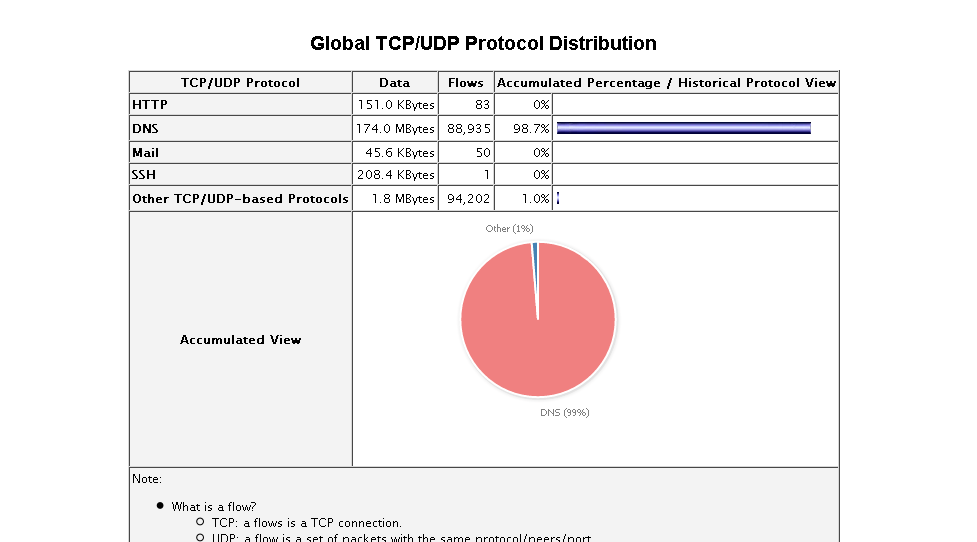

поэтому я запускаю ntop и сбрасываю всю статистику, затем обновляю веб-портал ntop через порт 3000 и обнаруживаю, что диаграмма действительно шокирует, что DNS-трафик занимает почти 99 процентов всех трафика, а DNS-трафик составляет почти 100 МБ за несколько минут, вы могли видеть этот факт через картинку я загрузил

Мой вопрос заключается в следующем: 1. Почему на моем VPS такой огромный DNS-трафик? 2. Кто-нибудь взломал мой VPS, если мой VPS настроен как ядро DNS-трафика?

Edit 1@RSchulze, почему вы сказали, что причина в неправильной конфигурации программного обеспечения DNS, такого как named? какая неправильная конфигурация может привести к такому трафику DNS? Кстати, я не настраиваю named вручную, я настраиваю его с помощью kloxo, который является программным обеспечением для управления хостом, и его автор просто преуспел в хакерской атаке на kloxo:(Я все еще думаю, что мой сервер может быть взломан:(возможно, я должен изучить wireshark и захватить некоторые пакеты, чтобы знать происхождение и цель этого трафика DNS

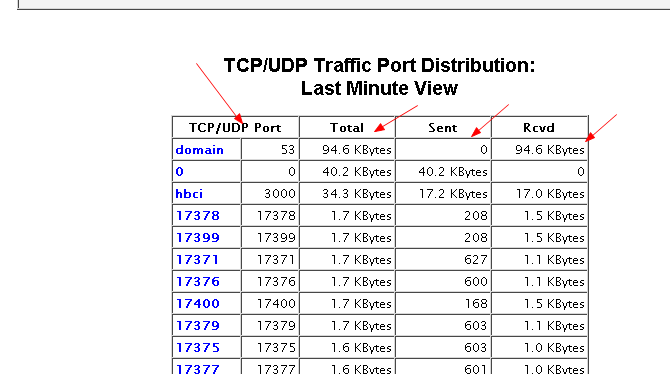

Редактировать 2 После того, как я убил названный процесс, теперь DNS-трафик редко встречается:), но почему-то все еще есть некоторый связанный с DNS трафик, но все они являются полученным трафиком, а не отправляющим трафиком:) Значит ли это, что мой VPS отправляет некоторый DNS-запрос другому хосты?

2 ответа

Бьюсь об заклад, ретрансляция DNS

Проверьте:

http://slashdot.org/story/06/03/16/1658209/ddos-attacks-via-dns-recursion

для деталей и примера, или

http://blog.cloudflare.com/deep-inside-a-dns-amplification-ddos-attack (где есть хороший пример, чтобы показать вам, что происходит).

По сути, ваш DNS-сервер получает запросы с поддельного IP-адреса и отправляет туда большие ответы. Цель состоит в том, чтобы перекрыть цель. Неправильно настроен DNS-сервер в источнике.

Другим, менее вероятным, вектором атаки является эксфильтрация данных через DNS. Это работает путем запроса определенного домена, принадлежащего злоумышленнику, где злоумышленник может создать ответы в зависимости от запрашиваемого хоста. Данные могут быть отфильтрованы в полезной нагрузке DNS-запроса, а информация C&C может быть возвращена в ответе.

Как я уже сказал, это менее вероятный вектор атаки, но это отличный способ вывести данные из среды, которая не допускает исходящий HTTP(S), но разрешает DNS.

Удачи в поиске ответа...