Фаза 2 IKEv1 завершается неудачно с NO_PROPOSAL_CHOSEN, но предложение ESP правильное. Что еще может привести к сбою?

Попытка устранить неполадки VPN-соединения IPSec/IKEv1 с помощью Strongswan, которое не может завершить этап 2 с NO_PROPOSAL_CHOSEN.

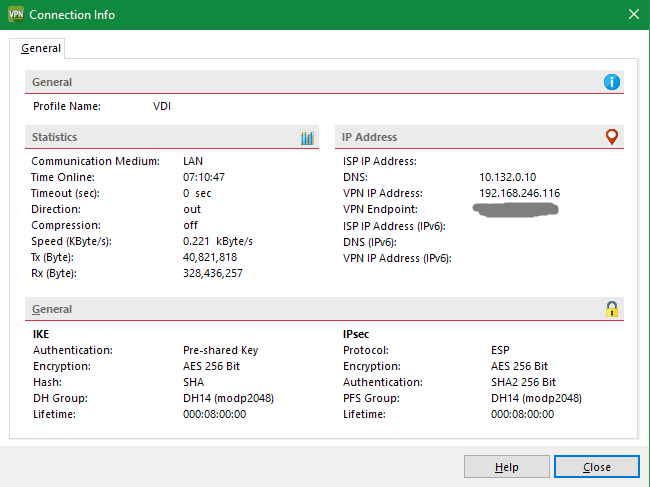

Я знаю, что решением этой ошибки почти всегда является «перепроверка вашего предложения по этапу 2», но я на 100% уверен, что предложение ESP правильное — оно работает на компьютере Windows с использованием NCP Secure Entry Client (см. снимок экрана ниже).

Отсюда я вижу, что эта ошибка может быть результатом несоответствующего шифрования, аутентификации, PFS или иногда предложений пожизненного срока действия .Но мои правы. Есть ли что-нибудь еще, что может привести к NO_PROPOSAL_CHOSEN?(К сожалению, у меня нет доступа к ответчику, поэтому я не могу проверять журналы или изменять там конфигурацию).

ipsec.conf:

config setup

conn VDI

left=%any

leftauth=psk

leftauth2=xauth

leftid=userfqdn:VDI

leftsourceip=%config

right=163.x.y.z

rightauth=psk

aggressive=yes

auto=add

dpdaction=restart

dpddelay=20s

keyexchange=ikev1

lifetime=8h

ikelifetime=8h

modeconfig=pull

xauth_identity=DR400

ike=aes256-sha1-modp2048

esp=aes256-sha2_256-modp2048

ipsec.секреты:

: PSK "zzzzzzzzzzzzzz"

DR400 : XAUTH "xxxxxxxxxx"

выход Харона:

~$ sudo ipsec up VDI

initiating Aggressive Mode IKE_SA VDI[1] to 163.x.y.z

generating AGGRESSIVE request 0 [ SA KE No ID V V V V V ]

sending packet: from 192.168.1.214[500] to 163.x.y.z[500] (547 bytes)

received packet: from 163.x.y.z[500] to 192.168.1.214[500] (556 bytes)

parsed AGGRESSIVE response 0 [ SA KE No ID V V NAT-D NAT-D V V HASH ]

received DPD vendor ID

received draft-ietf-ipsec-nat-t-ike-02\n vendor ID

received XAuth vendor ID

received unknown vendor ID: bf:c2:2e:98:56:ba:99:36:11:c1:1e:48:a6:d2:08:07:a9:5b:ed:b3:93:02:6a:49:e6:0f:ac:32:7b:b9:60:1b:56:6b:34:39:4d:54:49:75:4e:53:34:79:49:45:4a:4f:50:54:59:77:4f:54:59:79:4f:41:3d:3d

local host is behind NAT, sending keep alives

generating AGGRESSIVE request 0 [ HASH NAT-D NAT-D ]

sending packet: from 192.168.1.214[4500] to 163.x.y.z[4500] (108 bytes)

received packet: from 163.x.y.z[4500] to 192.168.1.214[4500] (124 bytes)

parsed TRANSACTION request 3540227287 [ HASH CPRQ(X_USER X_PWD X_MSG) ]

XAuth message: Please Enter Your User Name and Password :

generating TRANSACTION response 3540227287 [ HASH CPRP(X_USER X_PWD) ]

sending packet: from 192.168.1.214[4500] to 163.x.y.z[4500] (92 bytes)

received packet: from 163.x.y.z[4500] to 192.168.1.214[4500] (124 bytes)

parsed TRANSACTION request 3540227287 [ HASH CPS(ADDR MASK DNS DNS U_DEFDOM X_STATUS) ]

XAuth authentication of 'DR400' (myself) successful

IKE_SA VDI[1] established between 192.168.1.214[VDI]...163.x.y.z[163.x.y.z]

scheduling reauthentication in 27760s

maximum IKE_SA lifetime 28300s

generating TRANSACTION response 3540227287 [ HASH CPA(X_STATUS) ]

sending packet: from 192.168.1.214[4500] to 163.x.y.z[4500] (76 bytes)

generating TRANSACTION request 4217090559 [ HASH CPRQ(ADDR DNS) ]

sending packet: from 192.168.1.214[4500] to 163.x.y.z[4500] (76 bytes)

received packet: from 163.x.y.z[4500] to 192.168.1.214[4500] (92 bytes)

parsed TRANSACTION response 4217090559 [ HASH CPRP(ADDR DNS DNS) ]

installing DNS server 10.132.0.10 via resolvconf

installing DNS server 10.132.0.11 via resolvconf

installing new virtual IP 192.168.246.61

generating QUICK_MODE request 167394241 [ HASH SA No KE ID ID ]

sending packet: from 192.168.1.214[4500] to 163.x.y.z[4500] (444 bytes)

received packet: from 163.x.y.z[4500] to 192.168.1.214[4500] (92 bytes)

parsed INFORMATIONAL_V1 request 3483337871 [ HASH N(NO_PROP) ]

received NO_PROPOSAL_CHOSEN error notify

establishing connection 'VDI' failed

Я пробовал различные другие предложения ESP с тем же результатом, в том числе:

- нет

esp=линия -

esp=aes256-sha2_256-modp2048! -

esp=aes256-sha2_256 -

esp=aes256-sha2_256! -

esp=aes256-sha1-modp2048

Я также попробовал установитьsha256_96 = yesвipsec.confно опять же это не имеет значения.

2 ответа

Вы не настроили удаленный селектор трафика (rightsubnet). Таким образом, по умолчанию будет использоваться IP-адрес узла. Это может быть не то, что он ожидает (для IKEv1 селекторы трафика должны точно совпадать).

Для соединений RoadWarrior, которые указываются в других настройках (например, виртуальный IP-адрес и аутентификация XAuth), все обычно туннелируется. Таким образом, правильная настройка будетrightsubnet=0.0.0.0/0.

Уведомление об ошибке, отправленное ответчиком (NO_PROPOSAL_CHOSEN) неправильно для такого несоответствия селектора трафика, он должен был отправитьINVALID_ID_INFORMATION(RFC 2409, раздел 5.5).

Обязательно замените левую подсеть шифрованием вашего второго домена, вот пример.

leftid= 5.99.0.99

leftsubnet= 6.92.22.0/32

Работал для меня