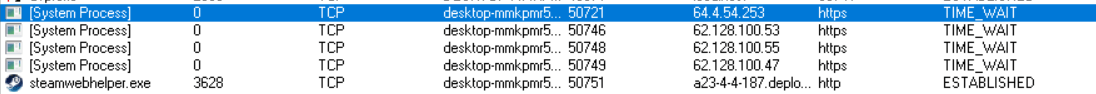

svchost.exe, используя протокол tcp https на локальном порту 50721?

Я заметил тонну системных процессов, запущенных в моей сети с определенного компьютера, и отправляются пакеты TCP https. Вот несколько IP-адресов, которые я заметил. Это нормально? Украинские адреса не дают результатов при отслеживании их ip-lookup

Мне сказали, чтобы прийти сюда, потому что это, где этот вопрос принадлежал? Мне сказали, что мой компьютер заражен вирусом и отключите его сейчас, хотя этот компьютер уже давно находится в сети. Пользователь сообщил о притеснениях из-за конфликта в игре и с тех пор испытывает проблемы и получает угрозы.

Поскольку компьютер был заражен, я вынул его из сети, очистил его свежей копией Windows 10, используя Rufus и копию страницы загрузки ISO с Microsoft, установил Kaspersky и начал обновлять машину. Эти скриншоты размещены примерно в течение 1 часа без перерыва. Очевидно, что мои меры безопасности недостаточно сильны, я думаю, что маршрутизатор заражен или другой компьютер в сети, поэтому он автоматически заражает этот целевой компьютер, как только вернется в оперативный режим?

1 ответ

Порт 50721 совершенно не имеет значения: каждое подключение HTTPS к удаленному порту HTTPS 443 сделан из случайного локального порта между 49152 а также 65535; динамические, частные или эфемерные порты.

Номера портов назначаются различными способами в зависимости от трех диапазонов: Системные порты (

0-1023), Пользовательские порты (1024-49151) и динамические и / или частные порты (49152-65535); Различия в использовании этих диапазонов описаны в [RFC 6335].

Тогда это не соединения из "тонны запущенных системных процессов", а соединения в TIME_WAIT состояние, т. е. сокет после закрытия ожидает обработки пакетов, все еще находящихся в сети. Это совершенно нормально, что они принадлежат [System Process], PID 0,

Вскоре вы получите больше из них с новой установкой Windows 10 с антивирусной защитой от "Лаборатории Касперского". Большинство из этих IP-адресов находятся в 62.128.100.0/23, сетевое имя LINX-MOW-DIA-KASPERSKY-LAB, принадлежащий Лаборатории Касперского. Эти подключения были к серверам обновлений Касперского или аналогичным.