SSL-сертификат неправильно установлен на Glassfish

Я Java-разработчик, а не веб-сервер / ИТ-парень, поэтому я не знаю, правильно ли я задаю этот вопрос или нет, поэтому я прошу прощения, если я где-то ошибаюсь.

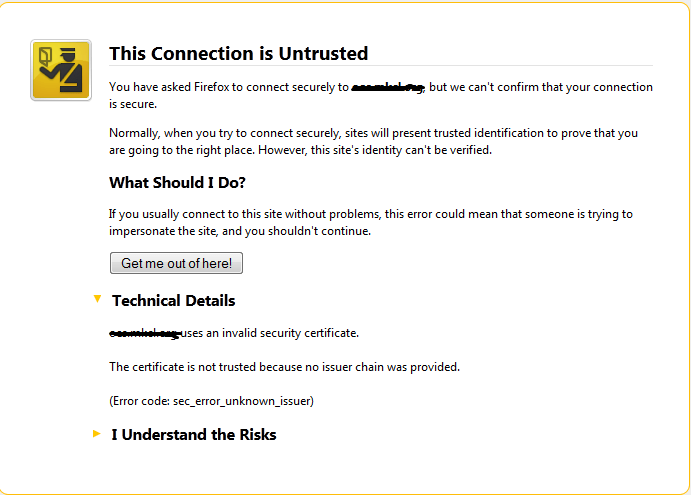

Ранее у нас было развернуто весеннее веб-приложение на сервере Glassfish, а затем мы решили применить к нему SSL-сертификат, а наша ИТ-команда установила сертификат на сервере Glassfish. после этого всякий раз, когда мы пытались получить доступ к веб-сайту в браузере, как, скажем, Mozila Это показывает мне этот экран:

Когда я нажимаю "Я понимаю риск", тогда только его начинают работать. Но я не думаю, что это правильно. Другие сайты, у которых есть SSL, никогда не спрашивают меня об этом. Есть ли что-то, чего нам не хватает?

Еще одна вещь, о которой я хочу упомянуть: у меня есть настольное Java-приложение, в котором я передаю URL ( https://com.app.com/applicationName/execute/doAction) DefaultHttpClient тогда это дает мне ошибку peer not authenticated (Я разместил тот же вопрос на StackOverFlow), поэтому, чтобы решить эту проблему, я импортировал.cer-файл в хранилище ключей java, где запущено приложение для ПК, и после устранения этой ошибки. Является ли это правильным для установки.cer файл на каждом сервере / Java, который хочет hti URL

предположим, что в будущем, если другому производственному серверу понадобится нажать этот URL-адрес для передачи данных, нам снова потребуется импортировать файл.cer в jre этого сервера? Я попытался передать другой URL, который работает на SSL, и им не нужно импортировать туда.cer в моей jre.

1 ответ

Проблема здесь двоякая:

Вы должны убедиться, что используемый вами сертификат может быть проверен с помощью сертификата сервера (который вы предоставляете) корневому центру сертификации. На серверах приложений Java это обычно означает, что вы используете хранилище ключей для хранения закрытого ключа и соответствующего сертификата сервера, а также хранилище доверенных сертификатов для хранения ЦС (центров сертификации). Эти CA могут быть сторонними CA в случае приобретенного сертификата или частными CA.

На клиентской стороне браузер попытается пройти всю цепочку доверия от открытого сертификата сервера до подписывающего ЦС и попытается найти этот ЦС в своем собственном праве. Если этот ЦС еще не находится в хранилище доверенных сертификатов браузера (обычно это самозаверяющий сертификат или частный ЦС), вы получите предупреждение (недоверенное соединение).

Чтобы глубже понять, как это работает, просмотрите статью в Википедии о PKI.