Обработка "возможного переполнения SYN на порту 443. Отправка файлов cookie".

Мой сайт постоянно имеет несколько пользователей онлайн все время. Сервер использует Apache/PHP, базу данных и Memcached. При нормальном использовании приложение работает хорошо и быстро.

Однако на сервере иногда возникают атаки "SYN flooding". Я действительно полагаю / подозреваю, что они являются преднамеренными и не вызваны нашими законными пользователями. (поскольку они появляются, когда некоторые люди регистрируют новые учетные записи и пытаются создать проблемы)

27 июня 22:12:21 xxxx ядро: [xxxx.xxxx] возможно переполнение SYN на порту 443. Отправка файлов cookie. 27 июня 22:13:22 xxxx ядро: [xxxx.xxxx] возможно переполнение SYN на порту 443. Отправка файлов cookie. 27 июня 22:14:25 xxxx ядро: [xxxx.xxxx] возможно переполнение SYN на порту 443. Отправка файлов cookie.

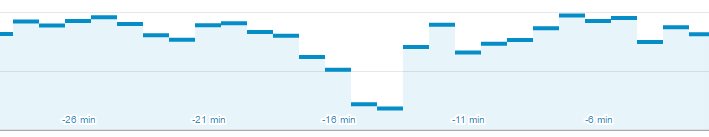

К сожалению, когда это происходит, весь мой трафик затрагивается:

[Пн Июн 27 22:15:28.842067 2016] [mpm_event:error] [pid 12022:tid 132875292207712] AH00485: табло заполнено, не в MaxRequestWorkers

Мой MaxRequestWorkers составляет 600. Я увеличивал его в прошлом несколько раз.

Недавно я также увеличил net.ipv4.tcp_max_syn_backlog а также ListenBackLog до 5000.

Мой сервер имеет 16 ГБ ОЗУ и пропускную способность 1 Гбит / с.

Я не очень рад, что, кажется, есть кто-то, кто может легко контролировать, жив ли мой сайт или нет.

Что можно сделать, чтобы остановить это?

Также, netstat кажется, дает мне IP-адреса, подключенные к серверу прямо сейчас.

Можно ли получить топ IP в данный момент в прошлом?

1 ответ

- Syn flu - это своего рода атака, которую практически невозможно защитить на одном хосте.

Проверьте SynCookies

cat /proc/sys/net/ipv4/tcp_syncookies

и включите (установите в 1) его, если отключено. Это помогает законным пользователям продолжать работать.

Также вы можете попробовать установить любовника / proc / sys / net / ipv4 / tcp_synack_retries

https://stackoverflow.com/a/26674591/205355

- О IP

Synflood обычно использует поддельные случайные IP-адреса источника, поэтому его нельзя фильтровать по IP-адресу источника.

Пока Ваш сервис общедоступен, любой может легко проверить его жизнеспособность

Вы можете купить профессиональную службу защиты DDOS. Он использует огромный региональный кластер, DNS с поддержкой геолокации, корреляцию, сотрудничество с ISP и многое другое. Он перенаправляет чистый пользовательский трафик на Ваш сервис по неизвестному IP (и хакерам) IP. Но это может стоить много, и может зависеть от силы, необходимой для выживания и смягчения атаки.