Cisco Voice VLAN с аутентификацией 802.1X

У меня есть Cisco Catalyst 2960, который я пытаюсь настроить для удаленного офиса с проводной аутентификацией 802.1X.

Настройка, для которой я иду Switch -> VoIP Phone via Internal Switch -> PC/Laptop (Domain Joined Win 7/8).

Наш сервер аутентификации - NPS на Windows Server 2008 R2.

Мы используем трубки Snom 300, которые поддерживают 802.1X, но для нас нереально настроить его на всех трубках, поэтому я настроил коммутатор для использования MAB (обход аутентификации MAC) для телефонов.

По большей части это работает блестяще, телефоны проходят проверку подлинности и помещаются в домен VOICE, а политика VLAN отображает 501, который является нашей голосовой VLAN.

Но телефоны все еще могут полностью получить доступ к VLAN для передачи данных - что я делаю не так?

Вот сеанс 802.1x для этого подключенного порта:

int-remote-sw-1#show auth sessions int Fa0/9

Interface: FastEthernet0/9

MAC Address: 0004.133d.69cc

IP Address: Unknown

User-Name: 0004133d69cc

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Vlan Policy: 501

Session timeout: 600s (local), Remaining: 409s

Timeout action: Reauthenticate

Idle timeout: N/A

Common Session ID: 0A9402F50000005F094C7DC3

Acct Session ID: 0x0000007D

Handle: 0xD6000060

Runnable methods list:

Method State

mab Authc Success

dot1x Not run

Переключите конфигурацию, связанную с 802.1x:

aaa new-model

!

!

aaa authentication dot1x default group radius

aaa authorization network default group radius

!

!

aaa session-id common

!

!

dot1x system-auth-control

!

!

errdisable detect cause security-violation shutdown vlan

!

!

vlan 501

name VOICE-LAN

!

!

interface FastEthernet0/9

switchport access vlan 502

switchport mode access

switchport voice vlan 501

authentication event fail action authorize vlan 503

authentication event server dead action reinitialize vlan 503

authentication event no-response action authorize vlan 503

authentication event server alive action reinitialize

authentication host-mode multi-domain

authentication order mab dot1x

authentication port-control auto

authentication periodic

authentication timer reauthenticate 600

mab

mls qos trust cos

dot1x pae authenticator

spanning-tree portfast

!

!

radius-server dead-criteria time 30 tries 10

radius-server host 10.***.***.***

radius-server host 10.***.***.***

radius-server retry method reorder

radius-server key ******************

Переключить версию:

int-remote-sw-1#show ver

Cisco IOS Software, C2960 Software (C2960-LANBASEK9-M), Version 15.0(2)SE7, RELEASE SOFTWARE (fc1)

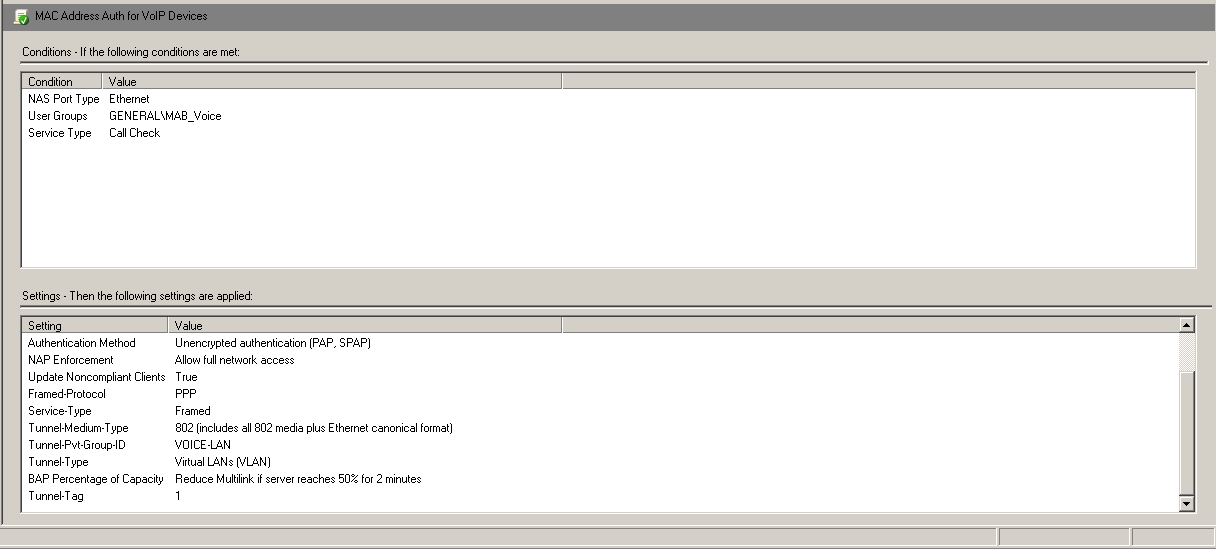

Конфигурация сервера NPS:

1 ответ

Я не уверен, что это лучший ответ на вопрос о том, как заставить эту работу работать, но в отсутствие лучшего ответа я нашел способ заставить ее работать самостоятельно.

По сути, я исходил из того, что если вы используете то, что по сути является динамическим назначением VLAN (даже если оно называется голосовой функцией), вы должны использовать его как для доменов VOICE, так и для DATA, чтобы получить результат, который я искал.

Я изменил VLAN доступа на VLAN, которая не маршрутизирует вне коммутатора, поэтому в моем случае switchport access vlan 504

Затем я изменил политику на нашем сервере NPS для передачи назначения VLAN компьютерам при их аутентификации.

Это приводит к тому, что телефоны или подделка MAC-адресов любых устройств отображаются как устройства без настроенной VLAN, которые помещаются в то, что по сути является черной дырой, поэтому они не могут получить доступ к чему-либо - но если они настроены с правильным идентификатором VLAN, они могут получить доступ к более заблокированным вниз голосовая сеть.

Но если компьютер подключен и аутентифицирован либо напрямую, либо через коммутатор на телефоне в домене DATA, коммутатор изменяет доступ или собственную VLAN к нашей внутренней сети в соответствии с инструкциями сервера NPS.

Это результат, который я искал - это просто означало необходимость изменения конфигурации на других коммутаторах, которые используют сервер политики, в более простой форме, которую я пытался избежать.