Методы анализа выходных данных Red Hat sosreport?

В течение некоторого времени (начиная с EL 4.6) Red Hat встраивала в операционную систему системный отчет и инструмент устранения неполадок. Инструмент sosreport собирает системную информацию и настройки и объединяет ее в архив tar.bz для удобного распространения. Обычно это предназначено для поддержки Red Hat, но может оказаться полезным для диагностики в других ситуациях.

Примечание. Этот инструмент также установлен на CentOS и других производных Red Hat.

Мне любопытно, есть ли полезные методы для сравнения sosreport вывод из двух разных систем. Я выслеживаю ошибку, которая затрагивает один сервер, но не оказывает влияния на другую "идентичную" систему. Кажется, что должен быть способ sosreport вывод, чтобы увидеть, какие различия в конфигурации существуют между двумя платформами.

Любые конкретные советы или творческое использование sosreport фреймворк в вашей системной среде?

5 ответов

Пожалуйста, попробуйте sxconsole.

"sxconsole - это инструмент, используемый для извлечения различных типов отчетов и последующего анализа этих извлеченных отчетов с помощью плагинов. Этот инструмент также обеспечивает структуру архивирования, так что все сжатые и извлеченные отчеты сохраняются в каталоге. Этот инструмент был разработан для sysreport / sosreports, но был расширен для включения любого отчета, для которого определен класс. "

Попробуйте sosreport-analyzer-ng.

https://github.com/intrajp/sosreport-analyzer-ng

Вы можете развернуть много файлов в один файл.txt, поэтому вы можете использовать два sosreports.

Нет, не совсем.

Существует пакет с именем checkysreport, который можно использовать для извлечения информации и просмотра исправленных ошибок в каком обновлении, но вряд ли это утилита для выполнения diff. Кроме того, я думаю, что пакет только для внутреннего использования, но я не уверен. Я могу проверить, если вы хотите.

Лучший способ для diff содержание sosreports будет использовать meld (графический интерфейс на основе различий). Более подробная информация здесь: http://meldmerge.org/

Вы можете извлечь два sosreports, а затем meld каталоги:

# meld <sosreport-1 dir> <sosreport-2 dir>

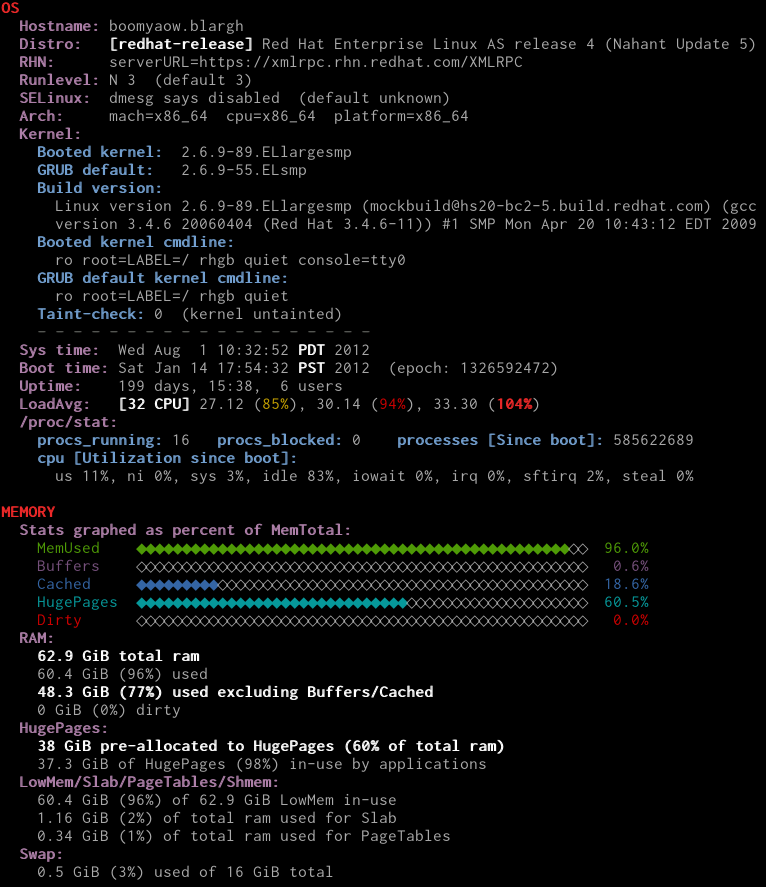

Недавно я наткнулся на другой инструмент под названиемxsosкоторый также может анализировать содержимоеsosreportвыходная полезная нагрузка.

[rsaw]$ xsos aczx998pinkle/

OS

Hostname: aczx998pinkle

Distro: [redhat-release] Red Hat Enterprise Linux Server release 5.5 (Carthage)

[enterprise-release] Enterprise Linux Enterprise Linux Server release 5.5 (Carthage)

RHN: serverURL=https://linux-update.oracle.com/XMLRPC

Runlevel: N 3 (default 3)

SELinux: permissive (default enforcing)

Arch: mach=x86_64 cpu=x86_64 platform=x86_64

Kernel:

Booted kernel: 2.6.18-238.12.2.0.2.el5

GRUB default: 2.6.18-238.12.2.0.2.el5

Build version:

Linux version 2.6.18-238.12.2.0.2.el5 (mockbuild@ca-build9.us.oracle.com) (gcc version 4.1.2

20080704 (Red Hat 4.1.2-50)) #1 SMP Tue Jun 28 05:21:19 EDT 2011

Booted kernel cmdline:

root=/dev/md6 ro bootarea=c0d0 loglevel=7 panic=60 debug rhgb numa=off console=ttyS0,115200n8

console=tty1 crashkernel=128M@16M bootfrom=CELLBOOT audit=1 processor.max_cstate=1 nomce

GRUB default kernel cmdline:

root=/dev/md6 ro bootarea=c0d0 loglevel=7 panic=60 debug rhgb numa=off console=ttyS0,115200n8

console=tty1 crashkernel=128M@16M bootfrom=BOOT audit=1 processor.max_cstate=1 nomce

Kernel taint-check: 536870912 512 64 16 1

Technology Preview code is loaded

Taint on warning

Userspace-defined naughtiness

System experienced a machine check exception

Proprietary module has been loaded

- - - - - - - - - - - - - - - - - - -

Sys time: Mon Oct 29 10:55:02 CDT 2012

Boot time: Sat Apr 28 03:29:56 CDT 2012 (1335583796)

Uptime: 184 days, 12:25, 1 user

LoadAvg: [24 CPU] 2.34 (10%), 1.27 (5%), 0.95 (4%)

/proc/stat:

procs_running: 4 procs_blocked: 1 processes: 248052571

cpu: [Break-down of CPU time since boot]

us 1%, ni 0%, sys 1%, idle 96%, iowait 2%, irq 0%, sftirq 0%, steal 0%

Аналогичный пример,xsos -om-или-xsos --os --mem, демонстрируя цветопередачу: