Как настроить Bind9 для возврата фиксированного IP на несуществующий запрос?

Я хочу, чтобы Bind9 возвращал клиентам фиксированный IP-адрес, когда они запрашивали неверное (не существующее) доменное имя. Например: Клиент запрашивает домен didnotexist.co. Этот домен не найден поиском Bind9, чем в этих случаях Bind9 возвращает фиксированный IP (10.0.0.1), а не domain_does_not_exist для клиента.

2 ответа

Если сервер не является полномочным для зоны, для которой он опрашивается, он должен либо указать на полномочные серверы имен, либо вернуть ошибку. Маскировка в качестве авторитетного для интернет-зон представляет угрозу безопасности, даже если она делается с лучшими намерениями.

Выполнение этого в частной сети, как предполагает IP-адрес локальной подсети в вашем вопросе, может представлять значительно меньшую угрозу безопасности, однако даже при самых лучших намерениях злоумышленник может использовать это универсальное перенаправление в сотрудничестве с уязвимостями шифрования, или, для Например, сегодня, с использованием SSL-шифрования Heartbleed, для захвата и повторной передачи конфиденциальной информации, передаваемой по HTTPS-соединению.

В этом прелесть BIND9 и ориентированных на стандарты демонов серверов: они продвигают стандарты, на которые мы опираемся, и которые уже управляют соображениями безопасности низкого уровня.

Подписанные DNSSEC зоны, неправильно реплицированные на маскирующемся DNS-сервере, как вы предлагаете, могут вызвать каскад внесения в черный список общедоступных IP-адресов и имен хостов, связанных с таким сервером. Другие юридические и нормативные ограничения могут также применяться в зависимости от вашей юрисдикции.

Если вы собираетесь сделать это в закрытой частной сети, это может быть возможно с BIND9 по схеме, используемой поставщиками альтернативных корневых зон DNS. Однако, опять же, я должен подчеркнуть, что то, что вы предлагаете, крайне нежелательно, за исключением закрытой сети, которая не подключена к Интернету; однако это, в свою очередь, поднимает вопрос о не злонамеренной полезности перенаправления запросов на интернет (т.е. не частные) DNS-зоны, сделанные в закрытой частной сети.

2014-04-16 @EricoSchuh предоставил больше информации:

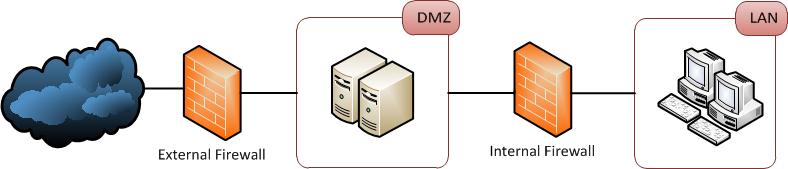

Внутри корпоративной среды перенаправление 404 запросов из-за пределов Интернета часто лучше всего достигается путем изоляции внутренней сети от Интернета, а затем, за исключением предоставления доступа в Интернет, через серию брандмауэров и прокси-устройств, применяемых, например, через настройки прокси-сервера на стороне клиента. в средах Windows, использующих GPO или PowerShell. В такой среде системные администраторы могут легко перенаправить любой клиентский запрос, особенно в вашем случае, на страницу поиска внутри сети.

Приведенная ниже упрощенная диаграмма из вопроса о сообществе Exchange Security Stack демонстрирует идеальную целостную сетевую архитектуру для наличия DMZ с прокси-серверами.

Это невозможно с помощью bind (вы можете обмануть его, чтобы он всегда возвращал один и тот же IP-адрес для любого хоста, для которого он не является полномочным, создав зону "." И вставив в нее символы подстановки, такие как *, .,. * И т. Д., Но если он это рекурсивный сервер имен, он не будет работать). Вы можете сделать это с DNSMasq.