OpenVPN для определенных IP-адресов, eth0 для всего остального

Резюме: я хотел бы подключиться к своей VPN и иметь доступ к определенным серверам, но для всего остального трафика я хотел бы использовать свою обычную сеть.

Я установил сервер OpenVPN на моем VPS, мой server.conf файл выглядит так:

port 1194

proto udp

dev tun

ca ca.crt

cert server.crt

key server.key # This file should be kept secret

dh dh2048.pem

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

keepalive 10 120

comp-lzo

user nobody

group nogroup

persist-key

persist-tun

status openvpn-status.log

log /var/log/openvpn.log

verb 4

push "route 10.132.0.0 255.255.0.0"

Я использую следующее .ovpn файл для настройки VPN-подключения:

client

dev tun

proto udp

remote <my.vpn.server.com> 1194

nobind

user nobody

group nogroup

persist-key

persist-tun

remote-cert-tls server

comp-lzo

verb 3

<ca>....</ca>

<cert>...</cert>

<key>...</key>

Наконец, в Network Manager для VPN-подключения в разделе "Настройки IPv4" я установил "Метод" на "Только автоматические (VPN) адреса".

VPN-соединение нормально, я могу получить доступ ко всем внутренним серверам, которые мне нужны (10.132.xx), однако я не могу получить доступ ни к чему другому (например, google.com). Я хотел бы, чтобы мои настройки eth0 использовались для всех, кроме IP-адресов 10.132.xx, которые я хотел бы маршрутизировать через VPN.

PS на основе других статей, которые я пытался использовать no-pull в файл.ovpn и добавив в мой route Настройки есть но безрезультатно.

РЕДАКТИРОВАТЬ 1:

Результаты бега ip a а также traceroute при подключении к VPN:

$ ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP group default qlen 1000

link/ether 08:00:27:dc:a6:ef brd ff:ff:ff:ff:ff:ff

inet 10.0.2.15/24 brd 10.0.2.255 scope global dynamic eth0

valid_lft 86320sec preferred_lft 86320sec

inet6 fe80::f3d1:6eb3:e13e:d61b/64 scope link

valid_lft forever preferred_lft forever

15: tun0: <POINTOPOINT,MULTICAST,NOARP,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UNKNOWN group default qlen 100

link/none

inet 10.8.0.6 peer 10.8.0.5/32 brd 10.8.0.6 scope global tun0

valid_lft forever preferred_lft forever

$ traceroute google.com

google.com: Temporary failure in name resolution

Cannot handle "host" cmdline arg `google.com' on position 1 (argc 1)

РЕДАКТИРОВАТЬ 2: результаты ip r

$ ip r

default via 10.8.0.5 dev tun0 proto static metric 50

default via 10.0.2.2 dev eth0 proto static metric 100

10.0.2.0/24 dev eth0 proto kernel scope link src 10.0.2.15 metric 100

10.8.0.1 via 10.8.0.5 dev tun0 proto static metric 50

10.8.0.5 dev tun0 proto kernel scope link src 10.8.0.6 metric 50

10.132.0.0/16 via 10.8.0.5 dev tun0 proto static metric 50

104.236.239.153 via 10.0.2.2 dev eth0 proto static metric 100

169.254.0.0/16 dev eth0 scope link metric 1000

5 ответов

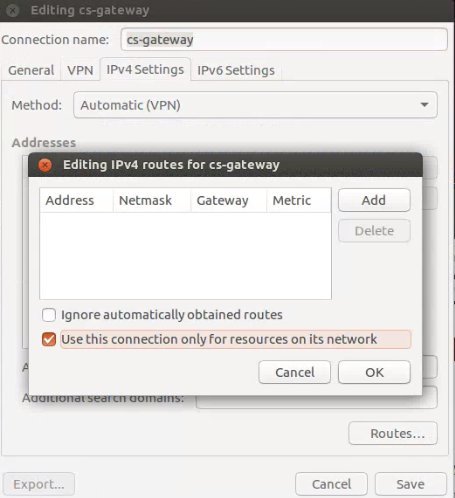

Мне удалось получить желаемый эффект, играя с клиентским графическим интерфейсом (Ubuntu NetworkManager). Я должен был убедиться, что флажок под IPv4 Settings -> Routes для "Использовать это соединение только для ресурсов в своей сети" было проверено:

Я не совсем уверен, что мне нужно сделать в файле.ovpn для того, чтобы повторить это.

Моя таблица маршрутизации теперь выглядит так:

$ sudo netstat -r -n

Kernel IP routing table

Destination Gateway Genmask Flags MSS Window irtt Iface

0.0.0.0 10.0.2.2 0.0.0.0 UG 0 0 0 eth0

10.0.2.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0

10.8.0.1 10.8.0.5 255.255.255.255 UGH 0 0 0 tun0

10.8.0.5 0.0.0.0 255.255.255.255 UH 0 0 0 tun0

10.132.0.0 10.8.0.5 255.255.0.0 UG 0 0 0 tun0

104.236.239.153 10.0.2.2 255.255.255.255 UGH 0 0 0 eth0

169.254.0.0 0.0.0.0 255.255.0.0 U 0 0 0 eth0

Помните, что я имел push "route 10.132.0.0 255.255.0.0" в моем server.conf так что объясняет запись для 10.132.0.0 и, следовательно, почему я могу теперь получить доступ к своим серверам, в то время как все остальное маршрутизируется за пределы VPN (т.е. 0.0.0.0 запись)

Без проверки этого параметра в графическом интерфейсе моя таблица маршрутизации выглядела так:

$ sudo netstat -r -n

Kernel IP routing table

Destination Gateway Genmask Flags MSS Window irtt Iface

0.0.0.0 10.8.0.5 0.0.0.0 UG 0 0 0 tun0

0.0.0.0 10.0.2.2 0.0.0.0 UG 0 0 0 eth0

10.0.2.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0

10.8.0.1 10.8.0.5 255.255.255.255 UGH 0 0 0 tun0

10.8.0.5 0.0.0.0 255.255.255.255 UH 0 0 0 tun0

10.132.0.0 10.8.0.5 255.255.0.0 UG 0 0 0 tun0

104.236.239.153 10.0.2.2 255.255.255.255 UGH 0 0 0 eth0

169.254.0.0 0.0.0.0 255.255.0.0 U 0 0 0 eth0

Я думаю, это первое 0.0.0.0 запись (маршрут по умолчанию) все испортила.

Флажок "Использовать это соединение только для ресурсов в своей сети" в nm-connection-editor определяет, должен ли NetworkManager добавлять маршрут по умолчанию через VPN. Если этот флажок установлен, как и вы, только пакеты, направленные в подсеть VPN, будут проходить через шлюз VPN, и система будет использовать существующий маршрут по умолчанию для других пунктов назначения.

Вы можете изменить тот же параметр из командной строки, используя nmcli:

nmcli connection modify <VPN connection> ipv4.never-default yes

Чтобы пояснить ответ jdmorei, вам нужна так называемая VPN с разделенным туннелем - у вас фактически было почти такое решение, когда вы заявили: P.S. based on other articles I've tried using no-pull in the .ovpn file and adding in my route settings there but to no avail.,

Вам понадобится следующее в вашем файле ovpn:

route-nopull # Make sure not to pull the default routes

route 10.8.0.0 255.255.255.0 # Route the /24 of 10.8.0.0 across the VPN

route 192.168.2.2 255.255.255.255 # Route the /32 (single IP) across the VPN

Теперь ключ в том, что, поскольку вы работаете с Windows, вы должны запустить приложение openvpn от имени администратора. Если вы этого не сделаете, вы увидите записи в журнале, как:

Sat Nov 13 11:31:05 2010 ROUTE: route addition failed using CreateIpForwardEntry

: Access denied. [status=5 if_index=11]

The requested operation requires elevation.

Sat Nov 13 11:31:05 2010 ERROR: Windows route add command failed [adaptive]: ret

urned error code 1

Sat Nov 13 11:31:05 2010 Initialization Sequence Completed

Если ваш сервер / 24 (10.8.0.X)

сервер 10.8.0.0 255.255.255.0

и маршрут для ваших клиентов - / 16 (10.132.XX)

нажать "маршрут 10.132.0.0 255.255.0.0"

Может быть, это не будет конфликтом?

Здесь я использую FreshTomato. Мне удалось перенаправить только 3 IP-адреса назначения в VPN.

Ниже приведена пользовательская конфигурация OpenVPN:

allow-pull-fqdn

route-nopull

script-security 2

up /opt/openvpn-routes.sh

Затем скрипт, упомянутый выше:

root@router:/tmp/home/root# cat /opt/openvpn-routes.sh

#!/bin/sh

ip route add 204.11.51.251/32 dev tun11 # www.linksysinfo.org

ip route add 201.54.48.99/32 dev tun11 # www12.senado.leg.br

ip route add 34.160.111.145/32 dev tun11 # ifconfig.me

Точка монтирования /opt была настроена в соответствии с инструкциями https://github.com/Entware/Entware/wiki/Install-on-TomatoUSB-and-FreshTomato .